ما هو الأمن السيبراني وأهميته في حياتنا الرقمية وحماية البيانات الشخصية

في عصرنا الرقمي الحالي، أصبحت حياتنا اليومية تعتمد بشكل كبير على الإنترنت والتكنولوجيا. كل يوم نستخدم الهواتف الذكية، البريد الإلكتروني، مواقع التواصل الاجتماعي، والتطبيقات المختلفة لتسهيل أعمالنا وتواصلنا مع الآخرين. ومع هذا الاعتماد الكبير على العالم الرقمي، تظهر الحاجة الملحة لحماية معلوماتنا الشخصية والبيانات الحساسة من المخاطر الإلكترونية.

الأمن السيبراني هو الدرع الذي يحمي أجهزتنا وبياناتنا من الاختراقات والهجمات الإلكترونية، ويضمن لنا استخدام الإنترنت بأمان وخصوصية. بدون وعي وإجراءات حماية مناسبة، يمكن أن تتعرض بياناتنا للسرقة أو الاستغلال بشكل غير مشروع، مما قد يؤدي إلى خسائر مالية أو فقدان الخصوصية.

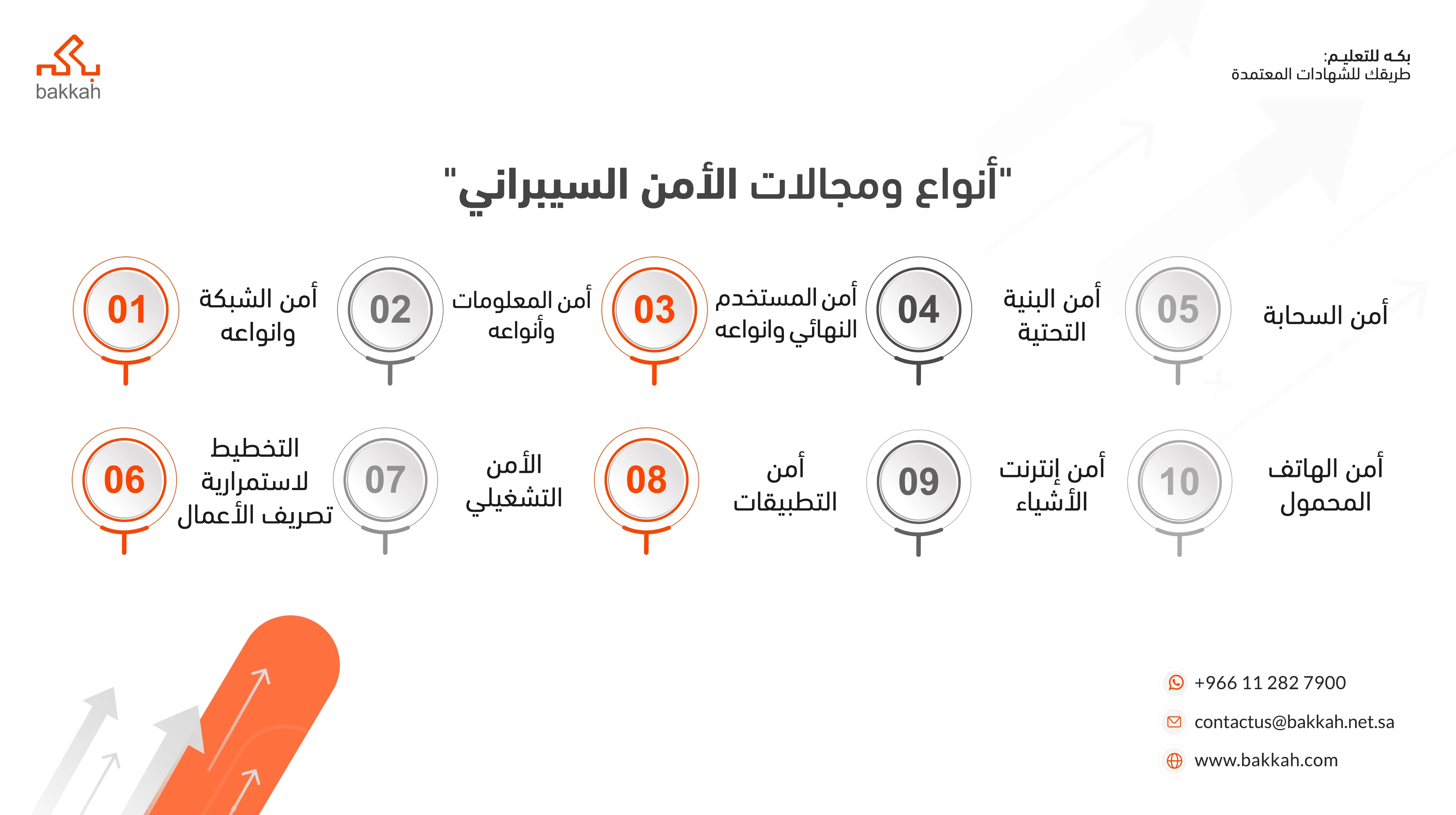

ما هو الأمن السيبراني وأنواعه

الأمن السيبراني هو مجموعة من الإجراءات والتقنيات التي تهدف إلى حماية الأجهزة الرقمية، الشبكات، والبيانات من أي هجمات إلكترونية أو محاولات اختراق. يهدف الأمن السيبراني للحفاظ على سرية المعلومات، سلامتها، والتأكد من الوصول إليها فقط من قبل الأشخاص المصرح لهم.

أهم أنواعه:

-

أمن الشبكات: حماية الشبكات من التجسس، الهجمات، والاختراقات التي قد تؤثر على بيانات المستخدمين أو المؤسسات.

-

أمن التطبيقات: التأكد من أن جميع البرامج والتطبيقات خالية من الثغرات التي يمكن أن تستغلها الهجمات الإلكترونية.

-

أمن البيانات: حماية المعلومات الشخصية والمالية من السرقة أو الضياع.

أمن المستخدمين: توعية الأفراد بكيفية حماية أنفسهم على الإنترنت، مثل استخدام كلمات مرور قوية وتفعيل المصادقة الثنائية.

أهمية الأمن السيبراني في حياتنا الرقمية

الأمن السيبراني أصبح جزءًا أساسيًا من حياتنا اليومية، لأنه يحمينا من المخاطر التي قد تهدد معلوماتنا الشخصية وأماننا على الإنترنت. أهميته تظهر في عدة نقاط:

-

حماية المعلومات الشخصية: يمنع المتسللين من الوصول إلى بياناتنا الحساسة مثل كلمات المرور والحسابات البنكية والصور الخاصة.

-

حماية الشركات والمؤسسات: يساعد في الحفاظ على المعلومات التجارية الحساسة من السرقة أو الاختراق، ويضمن استمرار عمل الأنظمة بدون توقف.

-

الحفاظ على الخصوصية: يمنع الجهات غير الموثوقة من تتبع نشاطاتنا على الإنترنت أو استغلال معلوماتنا.

-

تقليل المخاطر المالية: يحمي الحسابات البنكية وطرق الدفع الرقمية من السرقة أو الاحتيال.

تعزيز الثقة الرقمية: عند اتباع إجراءات الأمن السيبراني، يشعر المستخدمون بأن تعاملاتهم عبر الإنترنت أكثر أمانًا وموثوقية.

أهداف الأمن السيبراني

أهداف الأمن السيبراني تركز على حماية الأنظمة الرقمية والمعلومات من التهديدات والهجمات الإلكترونية. بشكل عام، يمكن تلخيصها في الأهداف الأساسية التالية:

-

السرية (Confidentiality):

حماية المعلومات من الوصول غير المصرح به. أي أن البيانات الحساسة يجب أن تكون متاحة فقط للأشخاص المصرح لهم. -

النزاهة (Integrity):

ضمان أن المعلومات لا تتعرض للتغيير أو التلاعب من قبل أي طرف غير مصرح به، وأن تبقى دقيقة وموثوقة. -

التوافر (Availability):

التأكد من أن الأنظمة والخدمات والمعلومات متاحة للمستخدمين المصرح لهم عند الحاجة، بدون انقطاع أو تعطيل. -

المصادقة (Authentication):

التأكد من هوية المستخدم أو الجهاز قبل السماح له بالوصول إلى الموارد. -

المساءلة (Accountability):

القدرة على تتبع العمليات والتصرفات على الأنظمة، لمعرفة من قام بماذا ومتى، بهدف منع الانتهاكات ومحاسبة المخالفين.

عدم التنصل (Non-repudiation):

ضمان أن المرسل أو المتصرف لا يمكنه إنكار أفعاله أو التملص من مسؤوليته بعد القيام بها.

مجالات الامن السيبراني

حماية البيانات الشخصية على الإنترنت

حماية البيانات الشخصية أصبحت ضرورة يومية في ظل انتشار المعاملات الرقمية واستخدام التطبيقات المختلفة. يمكن تحقيق ذلك من خلال الإجراءات التالية:

-

استخدام كلمات مرور قوية وفريدة:

اختيار كلمات مرور طويلة تحتوي على حروف وأرقام ورموز، وعدم تكرار نفس كلمة المرور في أكثر من حساب. توصي بذلك إرشادات المعهد الوطني للمعايير والتكنولوجيا (NIST). -

تفعيل المصادقة الثنائية (2FA):

إضافة طبقة أمان إضافية عبر رمز يُرسل للهاتف أو البريد الإلكتروني، وهو ما توصي به وكالة الأمن السيبراني وأمن البنية التحتية الأمريكية (CISA). -

تحديث الأنظمة والتطبيقات باستمرار:

التحديثات تسد الثغرات الأمنية التي قد يستغلها المهاجمون. -

الحذر من رسائل التصيد الاحتيالي:

عدم الضغط على روابط مجهولة أو إدخال بيانات شخصية في مواقع غير موثوقة. -

استخدام شبكات إنترنت آمنة:

تجنب إجراء المعاملات الحساسة عبر شبكات Wi-Fi العامة دون وسائل حماية.

التحكم في إعدادات الخصوصية:

مراجعة إعدادات الخصوصية في مواقع التواصل الاجتماعي والتطبيقات لتقليل مشاركة المعلومات الشخصية.

يبقى الأمن السيبراني خط الدفاع الأول لحماية بياناتنا وخصوصيتنا في عالم رقمي لا يتوقف عن التطور